Infrastructure de connectivité sécuriséepour les entreprises modernes

Établissez des connexions d'accès protégées dans différents environnements réseau afin que votre organisation puisse accéder en toute sécurité aux systèmes internes, aux services cloud et aux ressources numériques critiques, avec une gestion centralisée des politiques et une capacité d'audit.

Accès chiffré pour le travail quotidien

Protégez l’accès aux comptes de travail, outils cloud et systèmes internes sur les réseaux de bureau, domicile et réseaux publics grâce au transport chiffré.

Pour en savoir plusChiffrement renforcé

Utilise un chiffrement plus robuste et largement validé pour protéger les données en transit et réduire les risques d'accès inter-réseaux.

Couverture mondiale des nœuds

Fournit des nœuds multi-régions en Asie, Europe et Amériques, avec accès à la région la plus proche pour les charges transfrontalières.

Qualité de connexion stable

Améliore la stabilité de connexion via l'optimisation des chemins et un routage intelligent pour la collaboration et l'accès distant.

Architecture haute disponibilité

S'appuie sur la redondance des nœuds et des mécanismes de bascule pour soutenir la continuité d'activité et la stabilité opérationnelle.

Les capacités, la disponibilité et les indicateurs de performance varient selon le plan choisi, l'architecture de déploiement, la couverture régionale des nœuds et les conditions réseau ; les engagements finaux sont définis par le contrat, les conditions de service et le SLA.

Besoin de solutions de protection réseau personnalisées ?

Contactez-nous pour discuter avec nos chefs de produit et experts techniques pour des conseils personnalisés.

Risques d’accès entreprises et professionnels

Dans les scénarios de bureau, de travail à distance et de collaboration inter-régions, si la protection des connexions, les politiques d’accès et les contrôles d’audit ne sont pas gérés de manière unifiée, les risques d’exposition des actifs internes, de dérive des privilèges et de réponse tardive peuvent augmenter.

Exposition des entrées internes

Lors de l’accès à des portails internes, consoles d’administration ou applications privées via des réseaux non maîtrisés, les points d’entrée et chemins d’accès peuvent être déduits de l’extérieur.

Connexions d’accès protégéesExposition des ressources de développement

Lors de l’accès aux dépôts de code, CI/CD, registres privés d’artefacts et environnements de test, les cibles et schémas de comportement peuvent être corrélés.

Protection de l’accès développeurDérive des privilèges et des politiques

Avec la collaboration multi-sites et des autorisations temporaires, une application incohérente des politiques et des droits excessifs peuvent élargir la surface de mouvement latéral.

Contrôle unifié des politiquesChaîne d’audit incomplète

Des enregistrements incomplets de l’état des connexions et de l’exécution des politiques peuvent réduire l’efficacité de réponse aux incidents et affaiblir la traçabilité de conformité.

Audit et traçabilitéSolutions de services

Accès protégé pour les professionnels

Accédez en sécurité aux systèmes métiers, outils de développement et ressources cloud sur des réseaux non maîtrisés grâce à des connexions chiffrées alignées sur les politiques.

Contrôle d’accès unifié pour les équipes

Appliquez des politiques d’accès cohérentes aux équipes distribuées avec administration centralisée, contrôle des membres et visibilité opérationnelle.

Architecture de connectivité d’entreprise

Déployez une infrastructure de connectivité dédiée avec topologie personnalisée, disponibilité soutenue par SLA et contrôles de sécurité orientés gouvernance.

Scénarios sectoriels de gouvernance sécurité

Capacités de gouvernance de sécurité pour l’accès aux systèmes internes et ressources numériques de l’organisation.

Services financiers

Contrôles de conformité pour les accès critiques

Mettez en place une autorisation par niveaux et une traçabilité d’audit pour les accès aux systèmes de transaction et de données clients, afin de soutenir le contrôle interne et la conformité.

Services financiers

Technologie

Accès contrôlé aux environnements d’ingénierie

Appliquez des politiques unifiées aux dépôts de code, pipelines de build et environnements de test pour réduire l’exposition des ressources de développement et améliorer la traçabilité d’audit.

Technologie

Fabrication

Accès segmenté production et supply chain

Déployez des politiques segmentées et un accès au moindre privilège entre usines, fournisseurs et systèmes logistiques pour réduire le risque de propagation latérale et maintenir la continuité opérationnelle.

Fabrication

Entreprises mondiales

Gouvernance d’accès unifiée multi-régions

Appliquez de façon cohérente les politiques d’accès, les frontières de privilèges et les journaux d’audit sur plusieurs régions afin de réduire la dérive des politiques et le risque de conformité.

Entreprises mondiales

Bref produit

Une voie plus claire et plus rapide vers une connectivité mondiale sécurisée

Un aperçu court et concret de la façon dont le routage mondial, les frontières de chiffrement et la visibilité de l’état fonctionnent ensemble — pour déployer en confiance et opérer avec transparence.

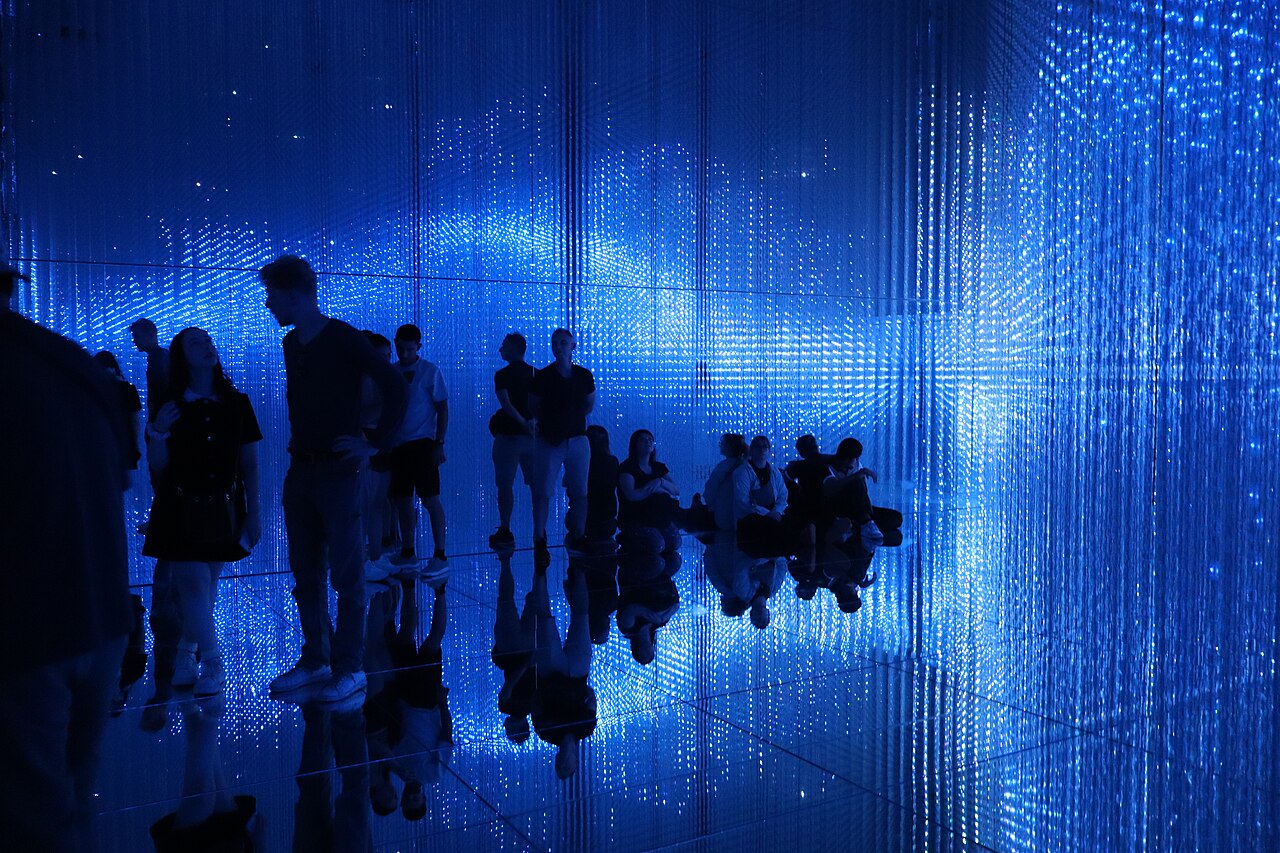

Lire l’aperçu du réseauLa transparence inspire confiance. Une vitesse qui se ressent.

Nous définissons des limites claires de confidentialité et de sécurité, puis optimisons le routage entre des nœuds mondiaux afin que les équipes se connectent avec confiance sur des segments réseau fiables et non gérés.

Confiance & transparence

Des engagements clairs sur le traitement et la protection des données, fondés sur la minimisation et une conception de sécurité compréhensible. Vous pouvez voir ce que fait le système — et pourquoi.

Des connexions plus rapides, plus stables

Une couverture multi-régions et une sélection intelligente des chemins réduisent la latence et la perte de paquets. Restez fluide aux heures de pointe pour travailler, appeler et accéder entre régions.

Image credits: Dietmar Rabich / Wikimedia Commons (CC BY-SA 4.0), Manmakro / Wikimedia Commons (CC BY-SA 4.0).

Questions fréquemment posées

Informations pour les entreprises et les utilisateurs professionnels sur la facturation, le périmètre d'accès, le traitement des données et le support.

Contacter le support techniqueVous pouvez désactiver le renouvellement automatique à tout moment depuis le tableau de bord ; le service reste actif jusqu'à la fin de la période de facturation en cours. L'éligibilité au remboursement des offres en libre-service est définie par les Conditions ; pour Team et Enterprise, elle est définie par le contrat ou le droit applicable.

Les régions d'accès disponibles varient selon le plan, la capacité des nœuds et les exigences de conformité. Les clients Enterprise peuvent aligner la stratégie régionale d'accès et d'egress, y compris des IP de sortie fixes/dédiées en option, selon le périmètre contractuel et le déploiement approuvé.

Les limites d'appareils et de connexions simultanées dépendent du plan, du type de compte et des politiques de l'organisation. Les administrateurs Team et Enterprise peuvent attribuer des quotas, des droits d'accès et des politiques d'appareils depuis la console de gestion.

Par défaut, nous n'enregistrons pas le contenu du trafic. Pour assurer la fiabilité du service, la réponse sécurité et les obligations de conformité, nous traitons uniquement les métadonnées opérationnelles et de connexion strictement nécessaires (p. ex. horodatage, région, usage) et les conservons selon la Politique de confidentialité et le droit applicable.

Le service utilise des protocoles modernes de transport chiffré et des mécanismes de gestion des clés, associés à des nœuds multi-régions et à l'orchestration des routes pour la qualité de connexion. Ces contrôles visent l'accès protégé et la sécurité en transit, et ne constituent pas une garantie d'anonymat.

Oui. Nous proposons la gestion des comptes au niveau organisation, des contrôles de politiques d'accès, des capacités d'audit, des IP de sortie fixes ou dédiées en option, des modèles de déploiement personnalisés et des options SLA. Le périmètre final est défini par le contrat, les Conditions et le SLA.

Prêt à sécuriser votre

Infrastructure réseau ?

Commencez le transport chiffré en quelques minutes. Choisissez le forfait qui correspond à vos besoins, ou contactez notre équipe pour les solutions d’entreprise.